Blog

¿Qué solución de control de acceso de Proware se adapta mejor a tu empresa?

¿Sabías que en Colombia, los robos con fuerza en instalaciones comerciales representan un riesgo creciente para la productividad y la continuidad operativa? Este contexto de seguridad hace que los sistemas modernos de gestión de ingreso se vuelvan indispensables.

Muchas organizaciones enfrentan desafíos diarios que van más allá de la protección física. Problemas como la suplantación de identidad, el préstamo de tarjetas, las largas colas en horas pico y la dificultad para gestionar visitantes impactan directamente la eficiencia.

La elección correcta no se trata de comparar especificaciones técnicas. Se basa en entender primero los retos operativos reales de tu organización. Factores como el tamaño de la operación, el flujo de personas, la gestión multi-sede y el nivel de riesgo definen la tecnología ideal.

En Proware, sabemos que cada empresa tiene necesidades únicas. Por eso, ofrecemos diferentes opciones, desde credenciales móviles hasta biometría facial avanzada. Este artículo no es un catálogo; es una guía consultiva para que identifiques, según tu operación, cuál es la mejor fit.

Contenidos

ToggleMarco de decisión: Incluso antes de mirar tecnología, evaluá esto:

El camino hacia un sistema de gestión de ingreso efectivo inicia con un diagnóstico operativo minucioso, no con la comparación de características técnicas. Este primer paso determina el éxito de toda implementación.

Tamaño de operación y flujo de usuarios

Comienza contabilizando el personal activo y visitantes mensuales. La distribución horaria de estos flujos revela patrones esenciales. Una organización con 200 empleados y turnos rotativos requiere capacidades diferentes a una con 50 personas en horario fijo. Los datos cuantitativos son la base.

Sedes, puntos de acceso y turnos en horas pico

Identifica todas las ubicaciones físicas y puntos de ingreso. Puertas, torniquetes y portones vehiculares deben mapearse completamente. Las concentraciones en horarios específicos demandan velocidad de procesamiento. Un buen control maneja picos sin congestiones.

“La arquitectura del sistema se define por la realidad operativa, no por catálogos de productos.”

Zonas críticas, integración y necesidades de auditoría

Clasifica las áreas según su sensibilidad. Servidores, bodegas y laboratorios exigen niveles de seguridad superiores. La sincronización con RRHH, prenómina y CCTV transforma los procesos. La trazabilidad en tiempo real es crucial para auditorías.

| Escenario Operativo | Volumen de Usuarios | Áreas Críticas | Requisitos del Sistema |

| Pequeña oficina | Hasta 50 personas | Salas de servidores | Control básico, reportes simples |

| Mediana empresa multi-sede | 50-200 usuarios | Bodegas, producción | Integración CCTV, niveles de acceso |

| Gran organización industrial | 200+ empleados | Laboratorios, cajas | Biometría, auditoría detallada, cloud |

Responder estas preguntas orienta hacia la tecnología adecuada. Cada respuesta define necesidades específicas para los sistemas control acceso.

Identificando los problemas reales en la gestión de accesos

Los problemas reales en la administración de accesos van más allá de la protección física de instalaciones. Impactan directamente la eficiencia operativa y generan riesgos medibles para las organizaciones.

Suplantación y uso indebido de credenciales

La suplantación de identidad representa una vulnerabilidad crítica. Cuando el personal comparte tarjetas o códigos, se pierde completamente la trazabilidad. Estas prácticas facilitan el uso indebido en zonas restringidas. También afectan los registros de asistencia vinculados a prenómina.

“Cada credencial prestada es una puerta abierta a responsabilidades legales y fallas de seguridad.”

Colas, errores en prenómina y gestión de visitantes

Las congestiones en horarios pico generan retrasos productivos. Sistemas lentos frustran al personal y afectan la operación.Los registros manuales o manipulables crean errores en prenómina. Esto deriva en sobrecostos y conflictos laborales.

La administración de visitantes sin control adecuado complica la emisión de permisos temporales. También dificulta el monitoreo en tiempo real.

| Problema Operativo | Impacto Directo | Costo Estimado |

| Suplantación de identidad | Pérdida de trazabilidad | Multas y responsabilidad legal |

| Colas en accesos | Retrasos productivos | Horas-hombre perdidas |

| Errores en prenómina | Conflictos laborales | Sobre-costos administrativos |

| Gestión deficiente de visitantes | Brechas de seguridad | Tiempo de validación manual |

Identificar estos desafíos es el primer paso hacia una gestión efectiva. Los sistemas modernos deben abordar estas problemáticas específicas.

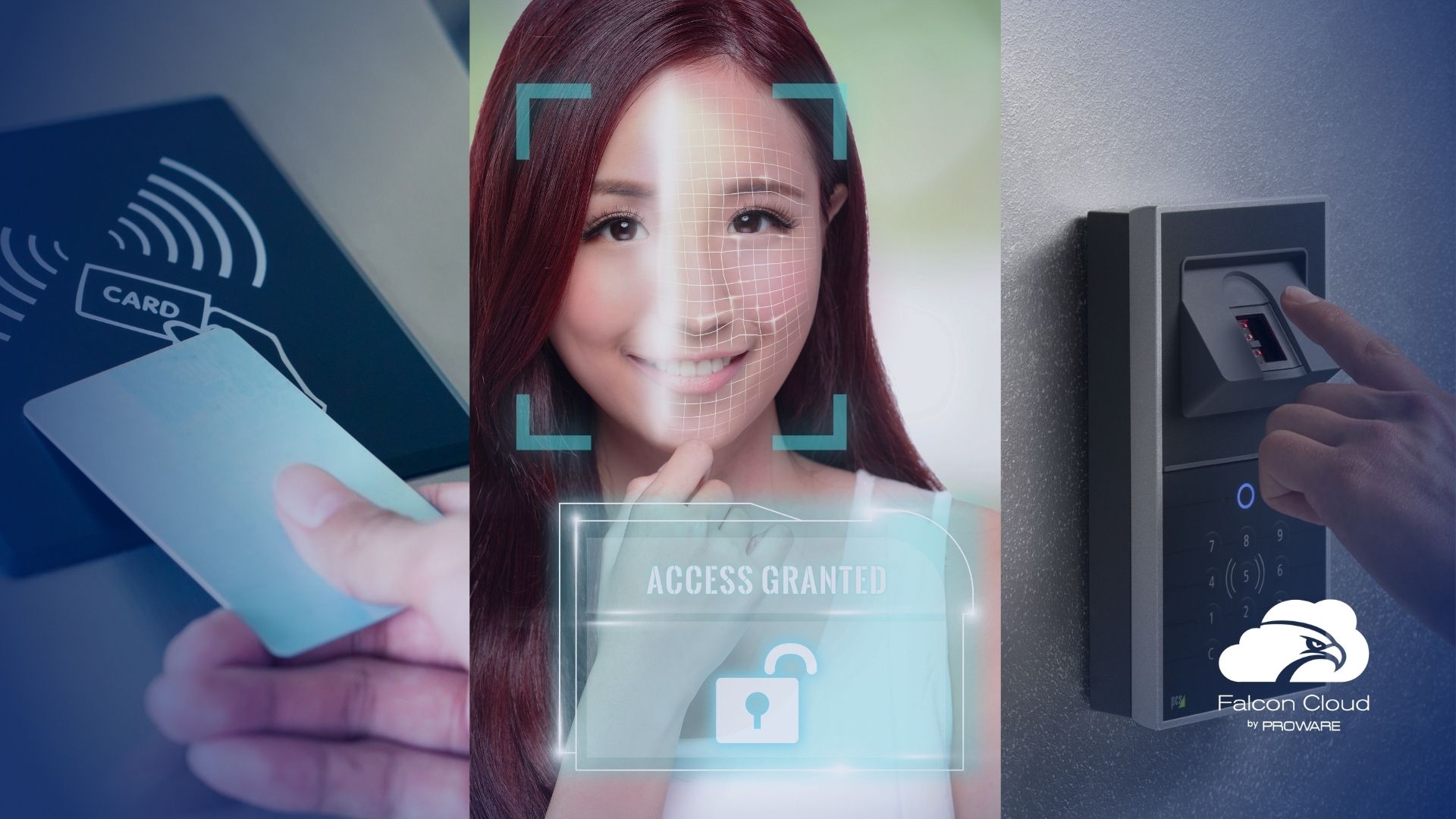

Comparativa de soluciones Proware: Credencial móvil vs. Biometría facial

La selección entre credencial móvil y biometría facial depende directamente del perfil operativo de tu organización. En Proware, sabemos que cada empresa enfrenta retos únicos que definen la tecnología ideal.

Ventajas y desafíos de la credencial móvil

La credencial móvil elimina por completo las tarjetas físicas. Cada empleado utiliza su smartphone como llave de acceso mediante Bluetooth o NFC. Esta tecnología ofrece emisión instantánea de permisos. Reduce costos administrativos y gestiona visitantes temporales eficientemente.

Sin embargo, requiere que todo el personal tenga smartphones compatibles. La carga de batería y resistencia cultural son consideraciones importantes.

“La credencial móvil transforma dispositivos cotidianos en herramientas de seguridad empresarial.”

Innovación en biometría facial con liveness

La biometría facial con detección de liveness representa el máximo nivel de seguridad. Verifica que la persona es real, no una fotografía. Esta autenticación elimina completamente la suplantación. Proporciona registro fotográfico automático para auditorías detalladas.

La inversión inicial en hardware especializado es mayor. Pero reduce los fraudes y costos recurrentes significativamente.

Criterios de decisión:

- Credencial móvil: ideal para oficinas con personal administrativo

- Biometría facial: esencial para zonas críticas y alto riesgo de suplantación

Ambas opciones fortalecen los sistemas control acceso según necesidades específicas. La elección correcta maximiza protección y eficiencia operativa.

Infraestructura multi-sede y la flexibilidad de Falcon Cloud

Cuando las operaciones se distribuyen en varias sedes, la visibilidad en tiempo real y el control centralizado dejan de ser un lujo para ser una necesidad operativa. Plataformas como Falcon Cloud responden a este desafío.

Gestión centralizada de múltiples sedes

Esta tecnología permite que un equipo, ya sea de RRHH o seguridad, administre todos los puntos de acceso desde una única interfaz web. Los administradores pueden modificar permisos, monitorear eventos y generar reportes consolidados. Todo esto sin desplazarse físicamente a cada ubicación.

La transferencia de un empleado entre ciudades se gestiona de manera instantánea. Esto agiliza los procesos y elimina dependencias de equipos locales.

Beneficios de una plataforma en la nube

Los sistemas tradicionales on-premise requieren servidores físicos en cada planta. Esto incrementa costos de mantenimiento y complica la actualización del software. Falcon Cloud opera desde servidores remotos. La escalabilidad es una ventaja clave.

“Al abrir una nueva sede, solo se instalan lectores conectados a internet. La plataforma integra automáticamente los nuevos dispositivos.”

Obtienes actualizaciones automáticas y backups redundantes de datos. La información está segura con encriptación y autenticación multifactor. Para organizaciones en crecimiento dentro de Colombia, esta gestión unificada representa una ventaja estratégica significativa sobre los sistemas de control locales.

Eligiendo la solución de control de acceso para empresas

Un mapa de decisión claro simplifica la selección. Conecta directamente el tamaño de tu operación y su nivel de riesgo con la opción tecnológica ideal. En Proware, sabemos que la estrategia correcta no es la más compleja. Es la que resuelve tus desafíos con el mejor balance entre inversión y eficiencia.

Criterios de elección basados en necesidades operativas

Tu perfil operativo define la tecnología. Analiza estos escenarios comunes para identificar el tuyo.Para una organización de oficinas con bajo riesgo físico, la credencial móvil es ideal. Ofrece máxima flexibilidad para gestionar visitantes y personal que usa smartphones.

Si manejas zonas críticas como bodegas de alto valor, la biometría facial es esencial. Previene la suplantación y asegura una trazabilidad estricta para seguridad y compliance. Las operaciones multi-sede requieren una plataforma cloud. Centraliza la gestión de todos los puntos de ingreso desde una única interfaz, garantizando visibilidad en tiempo real.

| Perfil Operativo | Recomendación Principal | Beneficio Clave |

| Oficina Flexible ( | Credencial Móvil + Cloud | Agilidad y bajo costo administrativo |

| Industria con Zonas Críticas | Biometría Facial con Liveness | Máxima seguridad y auditoría detallada |

| Operación Multi-Sede | Falcon Cloud + Lectores Biométricos | Gestión centralizada y escalabilidad |

Análisis comparativo frente a soluciones tradicionales

Los sistemas antiguos con tarjetas magnéticas o teclados PIN presentan limitaciones significativas. Son vulnerables al préstamo de credenciales y generan costos recurrentes.

La tecnología moderna supera estos obstáculos. Automatiza procesos, se integra con RRHH y ofrece una gestión ágil de permisos temporales. La elección inteligente moderniza tus recursos de seguridad. Transforma un gasto operativo en una ventaja estratégica para tu organización.

Integración con sistemas existentes: RRHH, prenómina y CCTV

Un sistema de gestión de accesos que opera de forma aislada limita significativamente su potencial. La verdadera eficiencia surge cuando se conecta nativamente con la infraestructura tecnológica de tu organización.

Esta integración elimina la doble captura de datos y reduce errores humanos. Proporciona una visibilidad operativa completa y en tiempo real.

Sinergia con plataformas de gestión interna

Cuando un nuevo empleado se registra en RRHH, su perfil y permisos se crean automáticamente en el sistema de accesos. No se requieren procesos manuales. La sincronización con software de prenómina exporta eventos de entrada y salida directamente. Esto evita conflictos laborales por discrepancias en los registros.

Para operaciones con turnos, la tecnología valida los horarios de acceso programados. Genera alertas si alguien intenta ingresar fuera de su turno asignado.

Optimización del proceso a través de integraciones

Vincular el control con cámaras CCTV asocia cada evento de acceso a un video con marca de tiempo. Facilita investigaciones y auditorías con evidencia visual. Las APIs abiertas, como las de Falcon Cloud, permiten esta conectividad. Protegen la inversión en hardware y software existente, evitando dependencia de un único proveedor.

La integración efectiva transforma una herramienta de seguridad en una plataforma de gestión operativa. Proporciona datos valiosos para la toma de decisiones.

| Sistema Integrado | Beneficio Operativo | Impacto en la Gestión |

| RRHH + Control Accesos | Automatización de altas/bajas | Reducción de tiempo administrativo |

| Prenómina + Eventos de Acceso | Eliminación de errores manuales | Precisión en cálculo de nómina |

| CCTV + Registros de Puertas | Trazabilidad visual completa | Agilidad en investigaciones de seguridad |

Elegir una configuración con esta capacidad de gestión unificada es crucial para la seguridad y eficiencia de tus procesos.

Garantizando la seguridad y la trazabilidad en tiempo real

La tecnología moderna permite observar quién accede a cada área de tu empresa mientras sucede, no horas después. Esta capacidad transforma la gestión de seguridad de reactiva a preventiva.

Supervisión y registros de acceso en tiempo real

Los administradores visualizan en dashboards centralizados cada movimiento del personal. Detectan patrones anómalos inmediatamente. El sistema genera alertas automáticas por email o SMS ante eventos específicos. Accesos a zonas críticas fuera de horario o múltiples intentos fallidos activan notificaciones instantáneas.

“Cada evento de acceso documentado con precisión crea un historial inmutable para investigaciones futuras.”

Controles de auditoría y trazabilidad precisa

Los registros detallados incluyen fecha, hora, identidad del usuario y punto de acceso utilizado. Esta trazabilidad es crucial para la auditoría de compliance.

En industrias reguladas como farmacéutica o alimentaria, estos reportes automáticos facilitan certificaciones ISO. Reducen riesgos de sanciones regulatorias. La evidencia objetiva protege legalmente a tu organización. En incidentes de seguridad o accidentes laborales, los registros precisos demuestran responsabilidades.

Para empresas colombianas, esta capacidad no es tecnológica sino operativa. Protege personas, activos e información crítica con total control.

Mantenimiento, actualizaciones y escalabilidad a futuro

La inversión en tecnología de seguridad requiere una visión a largo plazo que considere no solo la compra inicial sino la sostenibilidad operativa. Un enfoque proactivo garantiza que tu plataforma mantenga su efectividad a medida que evolucionan las necesidades organizacionales.

Importancia del mantenimiento preventivo

El mantenimiento regular es esencial para la continuidad operativa. Inspecciones periódicas del hardware como lectores biométricos y cerraduras electrónicas previenen fallos inesperados. Las actualizaciones de software corrigen vulnerabilidades y añaden nuevas funciones. Esta práctica extiende la vida útil de cada componente del sistema.

Evolución tecnológica y escalabilidad del sistema

La tecnología moderna debe adaptarse al crecimiento empresarial. Plataformas modulares permiten expandir puntos de acceso sin reemplazar la infraestructura completa. Considerar el costo total de propiedad incluye mantenimiento, soporte técnico y capacidad de integración futura. Esta manera de evaluar protege tu inversión inicial.

“La verdadera eficiencia surge cuando la plataforma evoluciona junto con la organización, no como una compra puntual.”

La actualización constante y la planificación de escalabilidad aseguran que tu sistema mantenga su relevancia y eficiencia operativa a lo largo del tiempo.

Casos prácticos y ejemplos en el contexto colombiano

El contexto operativo colombiano presenta particularidades que requieren soluciones adaptadas a nuestra realidad empresarial. Conocemos experiencias que ilustran este enfoque práctico.

Historias de éxito en implementaciones reales

Una cadena retail con 15 tiendas enfrentaba pérdidas internas y errores en nómina. Implementó nuestra plataforma cloud con biometría facial en bodegas.Logró reducción del 40% en pérdidas. Eliminó discrepancias en registros de personal.

Una planta de alimentos necesitaba trazabilidad estricta para las certificaciones. Los lectores biométricos con liveness integraron CCTV en puntos críticos. Esto facilitó auditorías de calidad. Redujo investigaciones de días a minutos.

Lecciones aprendidas de desafíos operativos

La resistencia al cambio aparece cuando falta capacitación adecuada. Las implementaciones exitosas incluyen sesiones de entrenamiento previo.

En Colombia, la conectividad variable requiere modo offline funcional. La infraestructura eléctrica exige baterías de respaldo. La diversidad del personal influye en la adopción tecnológica. La biometría facial demostró mayor aceptación que la credencial móvil en operativos.

Recomendaciones basadas en experiencias locales

Iniciar con pilotos en zonas críticas permite ajustes progresivos. Genera casos de éxito internos antes de escalar. La tecnología debe resolver problemas documentados, no seguir tendencias. La participación de usuarios finales es crucial.

El compromiso visible del liderazgo asegura una adopción exitosa. Estos principios guían implementaciones efectivas en Colombia.

Aspectos técnicos y operativos de los sistemas de control

Comprender los componentes de un sistema control es fundamental para tomar decisiones informadas. No se trata de conocer especificaciones complejas, sino de entender cómo cada pieza contribuye a la seguridad y eficiencia de tu organización.

Componentes hardware y software integrados

Todo sistema funcional se compone de partes que trabajan en conjunto. El panel de control actúa como el cerebro, procesando las solicitudes de ingreso. Los lectores en las puertas capturan la información de las credenciales. Este hardware envía los datos al panel para su verificación.

El software de gestión permite a los administradores definir permisos y revisar reportes. Es la interfaz humana que da vida a toda la tecnología.

“La fortaleza de un sistema reside en la integración perfecta entre sus componentes físicos y digitales.”

Innovaciones en lectores, cerraduras y control remoto

Las cerraduras modernas han evolucionado significativamente. Existen modelos electromagnéticos que priorizan la evacuación en emergencias. Otros tipos mantienen el bloqueo ante fallas de energía, ideal para áreas de alto riesgo. La tecnología inalámbrica simplifica las instalaciones complejas.

Los lectores ahora admiten credenciales móviles y biométricas. Ofrecen mayor flexibilidad y un nivel de seguridad superior frente a métodos tradicionales.

Estrategias de ciberseguridad en el entorno actual

Conectar los sistemas de control a la red corporativa introduce riesgos que deben gestionarse. La encriptación de comunicaciones es el primer paso.

Es crucial cambiar las contraseñas predeterminadas y realizar auditorías periódicas. Estas prácticas mitigan vulnerabilidades comunes explotadas por ciberatacantes. La efectividad final depende de una implementación profesional. Combina la calidad del hardware con protocolos de seguridad robustos para proteger tus activos.

Conclusión

En Proware, hemos acompañado a diversas organizaciones colombianas en su camino hacia una gestión moderna y eficiente de accesos. Esta experiencia nos confirma que la decisión correcta siempre comienza por entender los desafíos operativos específicos.

Tu estrategia debe basarse en el tamaño de tu operación, flujo de personas y nivel de riesgo. La tecnología responde a necesidades concretas, no sigue tendencias.

La mejor inversión resuelve problemas actuales con capacidad de evolucionar. Un sistema control acceso escalable protege personas, activos e información mientras optimiza procesos. Te invitamos a evaluar honestamente tu situación actual. Nuestros especialistas pueden realizar un diagnóstico profesional para recomendar la configuración óptima según tus requerimientos específicos.

En el contexto empresarial actual, contar con una solución moderna de control acceso no es un lujo tecnológico. Es una seguridad estratégica que transforma la protección física en ventaja competitiva.

FAQ

¿Qué factores determinan la elección de un sistema de control de acceso para nuestra organización?

La elección depende del tamaño de tu operación, el flujo de usuarios, el número de sedes y puntos de acceso, y las necesidades específicas de seguridad como la gestión de zonas críticas y la integración con sistemas de auditoría. Evaluar estos elementos operativos antes de la tecnología es clave para una selección acertada.

¿Cómo solucionan los sistemas Proware problemas comunes como la suplantación de identidad?

Implementamos tecnologías de autenticación robustas, como la biometría facial con detección de liveness, que previene el uso de fotografías o máscaras. Esto elimina la suplantación y el uso indebido de credenciales físicas, garantizando que solo el personal autorizado ingrese a las instalaciones.

¿Qué ventajas ofrece una plataforma en la nube como Falcon Cloud para la gestión multi-sede?

Falcon Cloud permite una gestión centralizada y en tiempo real de todas las sedes desde una única interfaz. Ofrece escalabilidad, actualizaciones automáticas de software y acceso remoto a los datos de acceso, aumentando la eficiencia en la administración de recursos distribuidos.

¿Es posible integrar el control de acceso con nuestros sistemas de RRHH y prenómina?

Sí, nuestras soluciones están diseñadas para una integración seamless con plataformas de gestión interna. Esto automatiza procesos como el registro de asistencia, reduce errores en la prenómina y optimiza la gestión de información del personal.

¿Cómo garantizan la trazabilidad y seguridad de los accesos en tiempo real?

Utilizamos sistemas que generan registros detallados de cada acceso, incluyendo hora, usuario y punto de entrada. La supervisión en tiempo real permite detectar anomalías inmediatamente, mientras que los controles de auditoría aseguran una trazabilidad precisa para cumplir con normativas.

¿Qué mantenimiento requieren estos sistemas y cómo aseguran su escalabilidad futura?

Realizamos mantenimiento preventivo para garantizar el óptimo funcionamiento del hardware y software. Nuestra tecnología está diseñada para ser escalable, permitiendo añadir nuevos usuarios, puertas o funcionalidades según crezcan las necesidades de tu organización sin cambios disruptivos.

¿En qué se diferencia la biometría facial de las credenciales móviles en términos de seguridad?

La biometría facial ofrece un nivel de seguridad superior al autenticar la identidad biológica única de la persona, eliminando riesgos como el robo o préstamo de credenciales. Las credenciales móviles son convenientes, pero la biometría proporciona una autenticación más robusta y sin necesidad de dispositivos adicionales.